Практика управления информационной безопасностью

>

Информационная безопасность

>

Теория

>

Безопасность операционных систем

Безопасность операционных систем

Documents :

-

2014-09-22 23:55:45Почему арендовать виртуальную машину - это лучше, чем купить физический сервер? Мы уже знакомили вас с услугами по аренде виртуальных машин компании

-

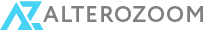

2014-09-22 23:50:29Возможности vGate R2 для защиты инфраструктуры VMware vSphere 5. Продолжаем вас знакомить с продуктом номер 1 - vGate R2, предназначенным для защиты

-

2014-09-22 23:43:07Последний рубеж защиты Развитие "облачных" сервисов и расширяющиеся возможности работы в удаленном доступе заставляют всерьез задуматься об

-

2014-09-22 22:06:21Программные средства для управления ИБ и анализа рисков В век развивающихся технологий найти самые разнообразные программные средства для управления

-

2014-09-22 22:00:46Как защититься от фишинговых атак Еще в 2007 г. компания IBM опубликовала 70-страничный документ, не потерявший актуальности до сегодняшнего дня:

-

2014-09-22 21:20:15Средства безопасного доступа к корпоративным облачным приложениям Создать доверенную среду хотя и непросто, но можно. Но достаточно ли этого? Вся

-

2014-09-22 12:54:23Информационная безопасность ERP-систем В ERP-системе, как в центральной информационной системе предприятия, сосредоточено большое количество

-

2014-09-22 09:39:50Защита информации в информационных системах и компьютерных сетях Существование и развитие информационного общества на современном этапе невозможно

-

2014-09-01 19:33:04Программно-технологическая безопасность информационных систем Основные факторы, определяющие технологическую безопасность информационных систем

-

2014-09-01 19:19:10Безопасность информационных систем страховых организаций Первая причина - это традиционная закрытость данной сферы, вторая - излишняя обобщенность и

-

2014-09-01 19:17:39Аудит безопасности информационных систем В статье обобщается практика проведения аудита безопасности информационных систем (ИС), дается понятие

-

2014-09-01 11:15:27Как защищаться от атак Eves Droppers В настоящее время коммуникация по электронной почте осуществляется открытым текстом. Простой /чистый текст

-

2014-09-01 06:35:25Распространенные заблуждения о компьютерной безопасности Специалистами немецкой софтверной компании G Data Software провели исследование,

-

2014-08-29 13:38:16Программные средства защиты информации Встроенные средства защиты информации в сетевых ОС доступны, но не всегда, как уже отмечалось, могут

-

2014-08-29 11:53:54В операционной системе Windows 8 обнаружена серьезная уязвимость Российские “компьютерщики” выяснили, что RTM-версия платформы Windows 8 от

-

2014-08-07 08:24:38После небольшого перерыва я продолжаю объяснять базовые принципы как обеспечивается безопасность в операционной системе Android. Сегодня я начну

-

2014-08-07 08:22:05Особенности обеспечения информационной безопасности в настольных и серверных операционных системах семейства Windows, настройка параметров