Практика управления информационной безопасностью

>

Информационная безопасность

>

Теория

>

Идентификация, аутентификация и разграничение доступа

Идентификация, аутентификация и разграничение доступа

Documents :

-

2014-09-23 00:04:25Анализ рисков в управлении информационной безопасностью Вопросы практического применения анализа рисков в процессах управления информационной

-

2014-09-22 21:52:29JaCarta – новое поколение средств строгой аутентификации и квалифицированной электронной подписи В 2013 году компания “Аладдин Р.Д." вывела на рынок

-

2014-09-22 12:14:35Защита ДБО от мошенничества на уровне бизнес-процессов Наш опыт показывает, что противодействие мошенничеству в рамках дистанционного банковского

-

2014-09-02 05:20:24Защита компьютеров: электронные системы идентификации и аутентификации На мировом рынке информационной безопасности стабильное положение сохраняют

-

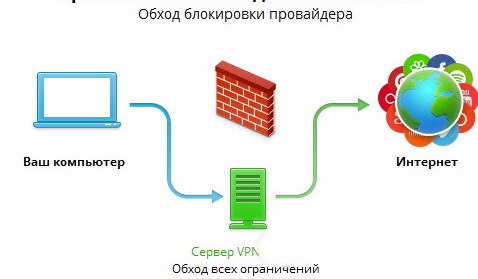

2014-09-01 19:48:13Программно-технические методы анонимизации в сети интернет В последнее время наметилась тенденция по ограничению приватности в сети Интернет. Это

-

2014-09-01 19:29:37Варианты аутентификации Ими пользуются практически все. У многих пользователей их целые коллекции. Они управляют доступом к нашему самому ценному

-

2014-09-01 17:18:46Биометрическая аутентификация Необходимость регламентации доступа возникла с незапамятных времен и связана с естественным желанием каждого человека

-

2014-09-01 17:14:15Безопасная аутентификация и авторизация Довольно часто в Web–системах приходиться сталкиваться с ситуацией, когда одна информация должна быть

-

2014-09-01 16:46:59О чем пишут ваши сотрудники?* Известно, что большая часть сотрудников активно пользуется различными средствами интернет-коммуникаций не только в

-

2014-09-01 15:43:48Безопасность начинается с… аутентификации Безопасность начинается с уверенности в том, что доступ к конфиденциальной информации компании разрешен

-

2014-09-01 10:57:45Управление идентификацией: Боритесь со взломами с помощью двухфакторной аутентификации Центральное место во всех веб-транзакциях занимает процесс

-

2014-08-07 08:33:46Идентификация и аутентификация – это один из основных механизмов защиты, который, пожалуй, на сегодняшний день наиболее исследован. Вместе с тем,

-

2014-08-07 08:32:48Лекция из курса Основы информационной безопасности В.А.ГалатенкоИнтернет Университет Информационных Технологий, INTUIT.ru Перейти на сайт